gouf

Alieno Pragmatico

- Registrato

- 16/11/06

- Messaggi

- 54.961

- Punti reazioni

- 2.558

Non c'è più religione...

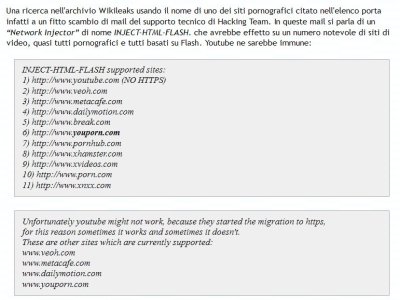

Stanotte Hacking Team, la controversa società italiana che vende software di sorveglianza a governi d'ogni sorta e per questo è etichettata come “nemica di Internet” da Reporter Senza Frontiere, è stata violata massicciamente: questo è, perlomeno, quanto risulta a giudicare dai 400 gigabyte di suoi dati riservati che sono ora a spasso su Bittorrent, a disposizione di chiunque abbia banda sufficiente a scaricarli e tempo e competenza per analizzarli.

Stanotte Hacking Team, la controversa società italiana che vende software di sorveglianza a governi d'ogni sorta e per questo è etichettata come “nemica di Internet” da Reporter Senza Frontiere, è stata violata massicciamente: questo è, perlomeno, quanto risulta a giudicare dai 400 gigabyte di suoi dati riservati che sono ora a spasso su Bittorrent, a disposizione di chiunque abbia banda sufficiente a scaricarli e tempo e competenza per analizzarli.